Windows-Benutzer können Sie die folgenden Befehle ausprobieren, und drücken Sie ↵ Wenn Sie nach jedem Befehl die Eingabetaste ziemlich schnell drücken, kann es noch komplexer aussehen: Farbe a ipconfig Baum ping google.com oben ps -fea ls -ltra

Dies funktioniert möglicherweise nicht unter Windows Vista. Möglicherweise erhalten Sie eine Warnmeldung, dass Sie eine Datei mit der Erweiterung speichern .bat wird alle Formatierungen entfernen. Klicken Sie auf "Ja", um .bat-Datei zu speichern.

"Ich kompiliere nur einige Daten, die ich von einem Server abgerufen habe, um zu sehen, ob der Code Fehler enthält.". Das sollte ein paar Stunden laufen.` "Ich führe einige Analyseprogramme im Hintergrund aus, damit ich in Echtzeit sehen kann, wie mein Prozessor mit der höheren Temperatur durch das Übertakten zurechtkommt.".`

Vorgeben, zu hacken

Vielleicht haben Sie den Ruf, ein Computergenie zu sein, oder vielleicht möchten Sie, dass die Leute denken, dass Sie es bereits sind. Das Hacken in einen Computer erfordert Kenntnisse über Computersysteme, Netzwerksicherheit und Code. Wenn die Leute also sehen, was sie sehen denken dass es hackt, sie werden bald beeindruckt sein. Sie müssen nichts Illegales tun, um die Leute glauben zu lassen, dass Sie hacken; Die Verwendung einiger grundlegender Befehle in der Eingabeaufforderung oder das Erstellen einer Batch-Datei zum Starten eines mit Zeichen gefüllten Matrix-ähnlichen Browsers wird die Zuschauer in Ehrfurcht zurücklassen.

Schritte

Methode 1 von 3: Verwenden der Eingabeaufforderung

1. Öffnen Sie `Ausführen` auf Ihrem Computer. Sie können dies tun, indem Sie auf das Startmenü klicken und nach "Ausführen" oder "Ausführen" suchen, oder eine allgemeine Suche auf Ihrem Computer nach dieser Funktion durchführen.

- Windows-Benutzer können mit zwei Tastenanschlägen auf diese Funktion zugreifen: ⊞ gewinnen+R

2. Eingabeaufforderung öffnen. Sie können dies tun, indem Sie `Cmd` in das Suchfeld im Ausführen-Fenster eingeben. Dadurch wird die Eingabeaufforderung, auch bekannt als Befehlszeile, geöffnet, eine textuelle Möglichkeit zur Interaktion mit Ihrem Computer.

Apple-Nutzer kann die Terminal-Befehlszeile, die Mac-Version der Eingabeaufforderung, verwenden, indem Sie Spotlight durchsuchen oder nach `Terminal` suchen.

3. Verwenden Sie die Eingabeaufforderung oder das Terminal, um so zu tun, als würden Sie hacken. Es gibt viele Befehle, die in der Windows-Eingabeaufforderung und im Apple Terminal verwendet werden können, um Befehle auszuführen oder nach Informationen zu suchen. Die folgenden Befehle sehen vielleicht beeindruckend aus, aber sie beschädigen Ihre Software nicht und sind nicht illegal.

Dadurch ändert sich Ihre Eingabeaufforderung von weiß auf grün mit schwarzem Hintergrund. Ersetzen Sie den Buchstaben nach dem `color`-Befehl durch die Zahlen 0 - 9 oder die Buchstaben A - F, um die Textfarbe Ihrer Eingabeaufforderung zu ändern.

dir

Der Ping-Befehl überprüft, ob ein Gerät mit einem anderen Gerät über das Netzwerk kommunizieren kann (was die meisten Leute nicht wissen). Google wird hier als Beispiel verwendet, aber Sie können jede beliebige Site ausfüllen.

Wenn Sie einen Apple-Computer haben, dann können Sie die folgenden Befehle eingeben, um Ihren Bildschirm mit etwas zu füllen, das wie der Bildschirm eines professionellen Hackers aussieht. Geben Sie Folgendes in Ihr Terminalfenster ein, um diesen Effekt zu erzielen:

4. Alternative Befehle und Fenster. Sie können einige Befehls- oder Terminalfenster geöffnet lassen und verschiedene Befehle verwenden, die so aussehen, als würden Sie mehrere sehr komplexe, voneinander unabhängige Prozesse gleichzeitig ausführen.

Methode 2 von 3: Erstellen Sie eine Batchdatei in Windows

1. Notizblock öffnen. Um eine Batch-Datei zu erstellen, müssen Sie Klartext in einen Texteditor schreiben und speichern, damit Ihr Computer diesen Text als ausführbare Befehle liest. Notepad oder jeder andere einfache Texteditor eignet sich zum Schreiben einer Batch-Datei.

2. Schreiben Sie die Prozesse für Sie .bat-Datei im Notizblock. Der folgende Text öffnet ein Fenster mit grüner Schrift mit dem Titel `Hack Window`. Um den Titel zu ändern, können Sie den Text nach `Titel` in Ihrer Notepad-Datei nach Ihren Wünschen ändern. Der Text `@echo off` verbirgt die Eingabeaufforderung, während `tree` einen Verzeichnisbaum anzeigt, wodurch das Hacken realistischer aussieht. Die letzte Textzeile pingt Googles Server an, was nicht illegal ist, aber für das ungeübte Auge wie Hacking aussieht. Geben Sie in einem leeren Notepad-Dokument den folgenden Text ein:

Farbe a

titel HACK WINDOW

@echo aus

Baum

ping www.Google.com -t

titel HACK WINDOW

@echo aus

Baum

ping www.Google.com -t

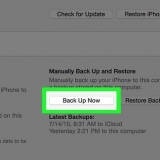

3. Speichern Sie Ihr Dokument als .bat-Datei. Wenn Sie Ihre Datei speichern, wählen Sie "Speichern unter". Geben Sie im Dialogfeld einen Namen für die Datei und schließlich `.Schläger`. Macht die Datei zu einer Batch-Datei. Batchdateien enthalten Text, der es dem Betriebssystem Ihres Computers ermöglicht, eine Reihe von Befehlen auszuführen.

4. Dreh es .bat-Datei. Doppelklick darauf .bat-Datei, um ein Fenster zu öffnen, das mehr oder weniger so aussieht, als würden Sie komplexe Rechenaufgaben ausführen, wie ein Hacker.

Methode 3 von 3: Websites verwenden

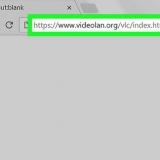

1. Öffnen Sie Ihren Webbrowser. Einige Websites dienen ausschließlich der Nachahmung komplexer Computerfunktionen. Einige davon werden für Effekte in Filmen oder Videos oder von Benutzern wie Ihnen verwendet!

2. Schauen Sie sich Hackertyper an.einfach. Diese Website bekämpft hackerähnlichen Text mit einer Geschwindigkeit, die sicherlich schockierend anzusehen ist. Ein Problem bei der Verwendung dieser Site, um Ihre Freunde zu täuschen, besteht darin, dass sie einen Hacker-ähnlichen Code enthält beim produziert schnell, was die Wirkung ruinieren kann.

3. Öffnen Sie ein separates Browserfenster und gehen Sie zu guihacker.com online. Belassen Sie Ihr Browserfenster auf dieser Site, die stereotype Hacker-Bilder anzeigen sollte: Zahlenzeilen, sich schnell ändernde Messungen, eine hohe Sinuswelle. Vor diesem Hintergrund könnte man sagen:

4. Gehe zu Geektyper.com für verschiedene Hacker-Themen. Diese Seite verwendet den vielleicht realistischsten Hack-Simulator. Wählen Sie nach dem Öffnen der Site ein Thema aus und fahren Sie dann mit der Generierung von Hacker-ähnlichem Text fort. Sie können sogar auf Ordner klicken, um komplizierte, wenn auch unechte Prozesse auszuführen.

Wechseln Sie zwischen dem gefälschten Hacker-Code, der durch Tastenanschläge generiert wird, und den gefälschten Prozessen, die Sie aktivieren können, indem Sie auf Ordner klicken, die in Ihrem Browserfenster erscheinen, nachdem Sie ein Design ausgewählt haben.

5. Führen Sie diese verschiedenen Sites in separaten Fenstern aus. Jede dieser Seiten hat ein etwas anderes Aussehen und Verhalten und generiert unterschiedliche Stile von gefälschtem Code/Hacker-Text. Sie können schnell zwischen geöffneten Fenstern wechseln, indem Sie alt gedrückt halten und drücken Tab ↹ drücken, um durch die Fenster zu drehen. Geben Sie was in jedes Fenster ein, bevor Sie zum nächsten Browserfenster wechseln, um einen zusätzlichen Effekt zu erzielen. Wenn im selben Fenster Registerkarten geöffnet sind, drücken Sie Strg+Tab ↹.

Versuchen Sie, die geöffneten Fenster auf unterschiedliche Weise anzuordnen, oder lassen Sie einige im Hintergrund offen, damit es aussieht, als wären Sie der König der Hacker.

Tipps

- Wenn Sie Batch-Dateien programmieren können, können Sie dies auf die nächste Stufe bringen.

- Damit kannst du deine Freunde beeindrucken!

Warnungen

- Leute, die mit Computersystemen und Code vertraut sind, werden schnell herausfinden, ob Sie tatsächlich etwas tun oder nur eine Show machen. Wähle das Publikum für dein „Hackerspiel“ mit Bedacht.

- Manche Erwachsene denken vielleicht, dass du tatsächlich hackst, also sei vorsichtig und bring dich nicht in Schwierigkeiten.

- Seien Sie vorsichtig, wenn Sie die Eingabeaufforderung verwenden. Es ist möglich, dass Sie versehentlich einen ausführbaren Befehl eingeben, der eine für Ihren Computer erforderliche Datei beschädigt, was dazu führen kann, dass Ihre Daten beschädigt werden, oder schlimmer.

"Vorgeben, zu hacken"

Оцените, пожалуйста статью