Langsames Internet oder unbekannte Programme sind nicht unbedingt darauf zurückzuführen, dass jemand versucht, aus der Ferne auf Ihren Computer zuzugreifen. Viele Programme, die automatisch aktualisiert werden, werden während des Aktualisierungsvorgangs geöffnet oder erzeugen Popups.

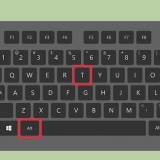

Windows – Drücken Sie Strg+⇧Umschalten+Esc. Mac – Sie finden den Aktivitätsmonitor im Ordner Dienstprogramme im Ordner Programme.

VNC, RealVNC, TightVNC, UltraVNC, LogMeIn, GoToMyPC und TeamViewer Halten Sie Ausschau nach Programmen, die verdächtig erscheinen oder Sie nicht erkennen. Sie können eine Websuche nach einem Prozessnamen durchführen, wenn Sie sich nicht mit einem Programm auskennen.

Wenn Sie alle Daten von einem kompromittierten Computer sichern, sollten Sie jede Datei scannen, bevor Sie sie sichern. Es besteht immer die Möglichkeit, dass die alten Dateien erneut zu einer Infektion führen können. lesen Artikel zum Löschen Ihres Systems Weitere Informationen zum Formatieren Ihres Windows- oder Mac-Computers und zum Neuinstallieren des Betriebssystems.

Entdecken sie einen einbruch auf ihrem computer

Nur wenige Dinge sind beängstigender als ein aktiver Einbruch in Ihren Computer. Wenn Sie der Meinung sind, dass Ihr Computer derzeit unter der Kontrolle eines Hackers steht, müssen Sie ihn zunächst vollständig vom Internet trennen. Sobald Sie die Verbindung getrennt haben, können Sie nach dem Punkt suchen, an dem der Hacker Zugriff auf Ihr System erhalten hat, und ihn löschen. Nachdem Ihr System sicher gesperrt ist, können Sie Schritte unternehmen, um weitere Eindringversuche in Zukunft zu verhindern.

Schritte

Teil 1 von 2: Einbruch verhindern

1. Beachten Sie, ob sich Ihr Computer anscheinend selbst einschaltet, um Updates zu installieren. Viele moderne Computer sind so eingerichtet, dass sie automatisch Systemupdates installieren, normalerweise nachts, wenn der Computer inaktiv ist. Wenn sich Ihr Computer ohne Ihre Eingaben von selbst einschaltet, wacht er wahrscheinlich aus dem Ruhezustand auf, um Updates zu installieren.

- Die Chance, dass auf Ihren Computer aus der Ferne zugegriffen wird, ist gering, aber möglich. Sie können Maßnahmen gegen Einbruch ergreifen.

2. Auf eindeutige Hinweise auf Fernzugriff prüfen. Wenn sich der Cursor nur bewegt, Programme geöffnet oder Dateien ohne Ihr Zutun gelöscht werden, könnte es sich um einen Eindringling handeln. Bei einem Einbruch ist Ihr erster Schritt, den Computer sofort auszuschalten und die Ethernet-Kabel abzutrennen.

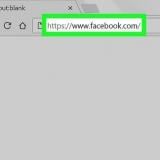

3. Trennen Sie Ihren Computer vom Internet. Bei Verdacht auf Einbruch sollte das Internet sofort abgeschaltet werden. Sie müssen das Internet und das Netzwerk vollständig entfernen, um weiteren Zugriff zu verhindern und zu verhindern, dass andere Computer in Ihrem Netzwerk infiziert werden.

Trennen Sie alle an den Computer angeschlossenen Ethernet-Kabel und deaktivieren Sie alle drahtlosen Verbindungen.

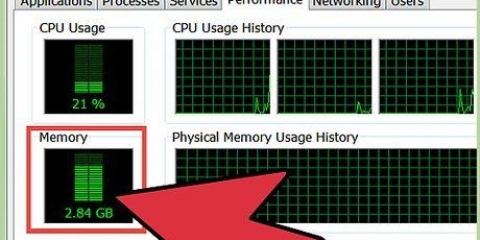

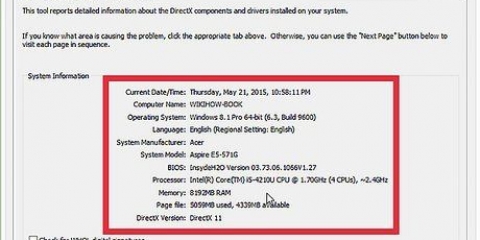

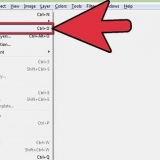

4. Öffnen Sie den Task-Manager oder den Aktivitätsmonitor. Mit diesen Tools können Sie feststellen, was derzeit auf Ihrem Computer ausgeführt wird.

5. Beachten Sie, ob in Ihrer Programmliste externe Programme ausgeführt werden. Beachten Sie das Vorhandensein der folgenden Programme in Ihrer Liste der ausgeführten Programme sowie alle Programme, die unbekannt oder verdächtig aussehen. Diese Programme sind beliebte Fernzugriffsprogramme, die ohne Ihre Erlaubnis installiert werden:

6. Achten Sie auf ungewöhnlich hohe CPU-Auslastung. Sie können dies im Task-Manager oder im Aktivitätsmonitor sehen. Eine hohe CPU-Auslastung ist zwar üblich und kein Hinweis auf einen Angriff, aber wenn Sie den Computer nicht verwenden, kann dies darauf hinweisen, dass Prozesse im Hintergrund ausgeführt werden, die Sie möglicherweise nicht autorisiert haben. Beachten Sie, dass eine hohe CPU-Auslastung einfach auf eine Programmaktualisierung oder einen vergessenen Torrent-Download im Hintergrund zurückzuführen ist.

7. Führen Sie einen Scan mit Ihrem Antivirenprogramm durch. Es ist wichtig, dass Sie ein Antivirenprogramm installiert haben, auch wenn es nur Windows Defender ist. Öffnen Sie Ihr Antivirenprogramm und führen Sie einen Scan für Ihr gesamtes System durch. Ein solcher Scan kann eine Stunde länger dauern.

Wenn Sie kein Antivirenprogramm haben, laden Sie eine Installationsdatei auf einen anderen Computer herunter und legen Sie sie über USB auf Ihren Computer. Installieren Sie das Antivirenprogramm und führen Sie dann einen Scan durch.

8. Löschen Sie Elemente, die das Antivirenprogramm gefunden hat. Wenn Ihr Antivirenprogramm bösartige Software auf Ihrem Computer findet, stellen Sie sicher, dass Sie es mit dem Antivirenprogramm unter Quarantäne stellen. Dadurch wird verhindert, dass diese Schadprogramme Ihren Computer beschädigen.

9. Laden Sie Malwarebytes Anti-Malware herunter und installieren Sie es. Dies ist ein sekundärer Scanner, der Dinge finden kann, die Ihr Antivirenprogramm möglicherweise übersehen hat. Sie können es kostenlos herunterladen von Malwarebytes.org.

Da Ihr Computer derzeit nicht mit dem Internet verbunden ist, müssen Sie das Installationsprogramm von einem anderen Computer herunterladen und über das USB-Laufwerk auf Ihren Computer übertragen.

10. Scannen Sie Ihren Computer mit Anti-Malware. Der Scan wird wahrscheinlich ungefähr eine halbe Stunde dauern. Anti-Malware sucht nach aufdringlichen Programmen, die Ihren Computer kontrollieren können.

11. Quarantäneartikel gefunden. Wenn Anti-Malware während des Scans auf fragwürdige Dateien stößt, werden sie unter Quarantäne gestellt, um ihnen den weiteren Zugriff auf Ihr System zu verweigern.

12. Laden Sie die Beta von Malwarebytes Anti-Rootkit herunter und führen Sie sie aus. Sie können dieses Programm kostenlos herunterladen von Malwarebytes.org/antirootkit/. Ermöglicht Ihnen, `Rootkits` zu entdecken und zu entfernen; Dies sind bösartige Programme, die sich tief in Ihre Systemdateien eingraben. Das Rootkit scannt Ihren Computer vollständig, was lange dauern kann.

13. Behalten Sie Ihren Computer im Auge, nachdem Sie alle Malware entfernt haben. Wenn Ihr Antiviren- und/oder Anti-Malware-Programm bösartige Programme gefunden hat, haben Sie die Infektion möglicherweise erfolgreich entfernt, aber Sie müssen Ihren Computer genau im Auge behalten, um sicherzustellen, dass sich die Infektion nicht irgendwo versteckt.

14. Ändern Sie alle Ihre Passwörter. Wenn in Ihren Computer eingebrochen wurde, besteht die Möglichkeit, dass alle Ihre Passwörter mit einem Keylogger gelesen wurden. Wenn Sie sicher sind, dass die Infektion verschwunden ist, ändern Sie Ihr Passwort für alle Ihre verschiedenen Konten. Es ist besser, nicht dasselbe Passwort für mehrere Dienste zu verwenden.

fünfzehn. Überall abmelden. Nachdem Sie Ihr Passwort geändert haben, besuchen Sie jedes Konto und melden Sie sich vollständig ab. Stellen Sie sicher, dass Sie sich von jedem Gerät abmelden, das derzeit das Konto verwendet. Dadurch wird sichergestellt, dass Ihre neuen Passwörter wirksam werden und andere die alten nicht mehr verwenden können.

16. Löschen Sie Ihr System vollständig, wenn Sie das Eindringen nicht loswerden können. Wenn Sie immer noch Angst vor Einbrüchen haben oder befürchten, noch infiziert zu sein, können Sie nur Ihr System vollständig löschen und Ihr Betriebssystem neu installieren. Sichern Sie zuerst alle wichtigen Daten, da alles gelöscht und zurückgesetzt wird.

Teil 2 von 2: Zukünftige Einbrüche verhindern

1. Stellen Sie sicher, dass die Antivirensoftware auf dem neuesten Stand ist und ausgeführt wird. Ein aktueller Antivirus erkennt die meisten Angriffe, bevor sie passieren. Windows wird mit einem Programm namens Windows Defender geliefert, einem kompetenten Antivirenprogramm, das automatisch aktualisiert und im Hintergrund ausgeführt wird. Es gibt auch mehrere kostenlose Programme wie BitDefender, avast! und DSGVO. Kein Bedarf an mehr als einem Antivirenprogramm auf Ihrem System.

- Anweisungen zum Aktivieren von Windows Defender finden Sie in der Anleitung.

- Wenn Sie Defender nicht verwenden möchten, lesen Sie die Anweisungen zur Installation eines Antivirenprogramms. Windows Defender deaktiviert sich automatisch, wenn Sie ein anderes Antivirenprogramm installieren.

2. Stellen Sie sicher, dass Ihre Firewall richtig konfiguriert ist. Wenn kein Webserver oder kein anderes Programm ausgeführt wird, das Fernzugriff auf Ihren Computer erfordert, gibt es keinen Grund, einen Port zu öffnen. Die meisten Programme, die Ports benötigen, verwenden UPnP, wodurch Ports bei Bedarf geöffnet und beim Schließen des Programms geschlossen werden. Wenn Sie die Ports auf unbestimmte Zeit offen halten, wird Ihr Netzwerk unerwünschten Besuchern ausgesetzt.

Siehe Anleitung für weitere Informationen zum Weiterleiten eines Routers und stellen Sie sicher, dass keiner Ihrer Ports geöffnet ist, außer wenn es für einen Server erforderlich ist, den Sie ausführen.

3. Seien Sie sehr vorsichtig mit E-Mail-Anhängen. E-Mail-Anhänge sind eine der häufigsten Methoden, um Viren und Malware auf Ihr System zu bringen. Öffnen Sie nur Anhänge von vertrauenswürdigen Absendern und prüfen Sie selbst dann, ob die Person Ihnen einen Anhang senden wollte. Wenn einer Ihrer Kontakte mit einem Virus infiziert ist, kann er die Anhänge mit dem Virus liefern, ohne es zu wissen.

4. Stellen Sie sicher, dass Ihre Passwörter stark und einzigartig sind. Jeder passwortgeschützte Dienst oder jedes Programm, das Sie verwenden, muss ein einzigartiges und schwieriges Passwort haben. Dadurch wird verhindert, dass ein Hacker das Passwort eines gehackten Dienstes verwendet, um auf einen anderen zuzugreifen. Weitere Informationen zur Verwendung eines Passwort-Managers finden Sie in der Anleitung, die Ihnen das Leben in dieser Hinsicht etwas erleichtern kann.

5. Lieber keine öffentlichen WLAN-Spots nutzen. Öffentliche WLAN-Spots sind riskant, da Sie keine Kontrolle über das Netzwerk haben. Sie wissen nie, ob jemand anderes den Datenverkehr von und zu Ihrem Computer überwacht. Dadurch können sie Zugriff auf Ihre geöffnete Browsersitzung oder Schlimmeres erhalten. Sie können dieses Risiko reduzieren, indem Sie ein VPN-Netzwerk verwenden, wenn Sie mit einem öffentlichen WLAN verbunden sind, das Ihre Übertragungen verschlüsselt.

Weitere Informationen zum Einrichten einer Verbindung mit einem VPN-Dienst finden Sie in der Anleitung.

6. Hüten Sie sich vor Programmen, die Sie online heruntergeladen haben. Viele "kostenlose" Programme, die Sie online finden können, werden mit zusätzlicher Software geliefert, die Sie wahrscheinlich nicht installieren möchten. Bitte achten Sie während des Installationsvorgangs genau darauf, dass Sie alle zusätzlichen `Angebote` ablehnen. Laden Sie keine raubkopierte Software herunter, da dies eine übliche Methode ist, um Viren in Ihr System einzuschleusen.

"Entdecken sie einen einbruch auf ihrem computer"

Оцените, пожалуйста статью